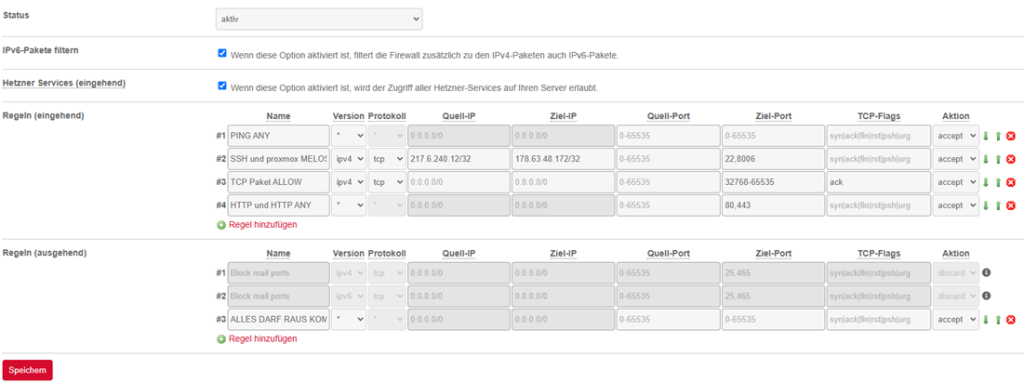

Diese Dokumentation beschreibt die Einrichtung eines dedizierten Servers auf Hetzner Robot, die Installation von Proxmox als Virtualisierungslösung im Rescue Modus und die Konfiguration einer zusätzlichen Firewall mithilfe von OPNsense. Ziel ist es, eine sichere und flexible Umgebung für virtuelle Maschinen bereitzustellen.

Weitere benötigte Materialien sind:

- Eine öffentliche IPv4 Adresse für den Server

- Eine weitere zusätzliche öffentliche IPv4 Adresse für das Proxmox System bzw. der OPNSense, zum Anbinden von Clients bzw. VMs.

- Hetzner Robot Server mit mindestens zwei Festplatten oder mehr.

Öffne die Webseite robot.your-server.de und melde dich mit den Hetzner Zugangsdaten an.

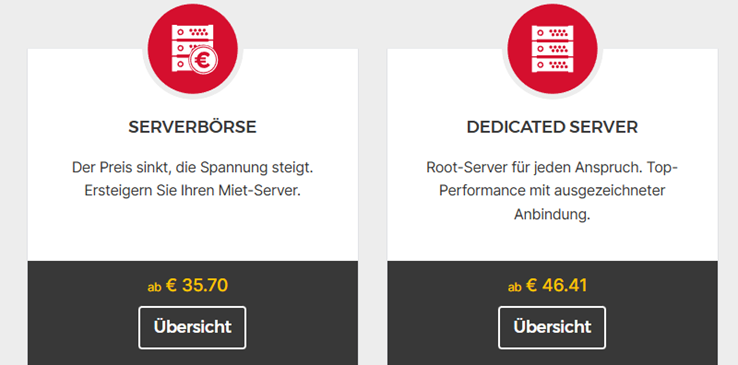

Im Robot-Interface stehen verschiedene Servermodelle zur Verfügung, von kleinen Einstiegsservern bis hin zu leistungsstarken Modellen. Die Wahl des Servers hängt von den Anforderungen der Virtualisierungsumgebung ab.

Folgende Konfiguration die ausrechend ist (Beispiel):

1 x Dedicated Server „Server Auction“

– Intel Core i7-6700 (8 Kerne oder 16vKerne)

– 2x HDD SATA 4,0 TB Enterprise

– 2x RAM 32768 MB DDR4

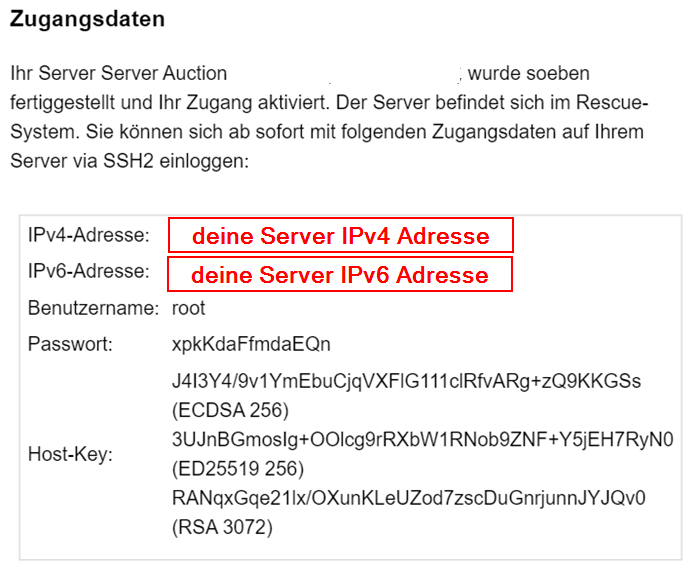

Nachdem der Server ausgewählt wurde, wir der Bestellvorgang abgeschlossen und wartet bis Hetzner den Server bereitstellt. Nach Abschluss wird seitens Hetzner gesonderte Mail mit den Zugangsdaten des Servers geschickt.

Das Ganze sieht dann ungefähr so aus:

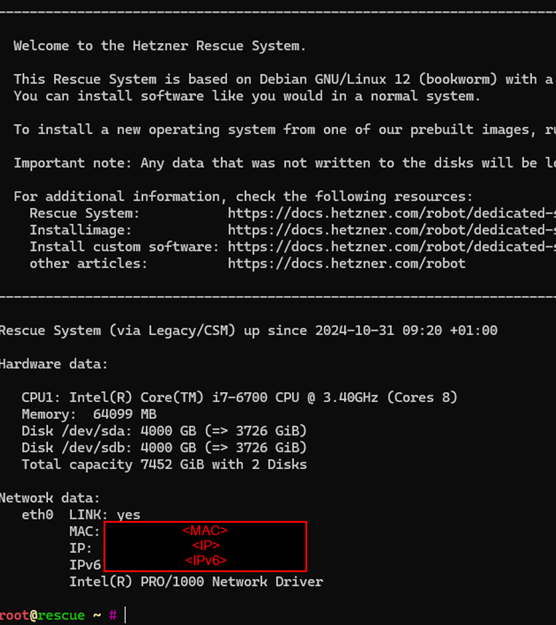

Proxmox Installation im Rescue Modus

Um Proxmox zu installieren kann man entweder das ISO-Image von Proxmox direkt herunterladen, Hezner bietet ebenfalls das ISO zum Download über das Rescue Modus (Resuce Betriebssystem) an, welches standardmäßig auf allen Servern installiert wird.

Um sich in das Hetzner Rescue Betriebssystem einzuwählen, kann man dies über SSH machen oder über die KVM-Konsole.

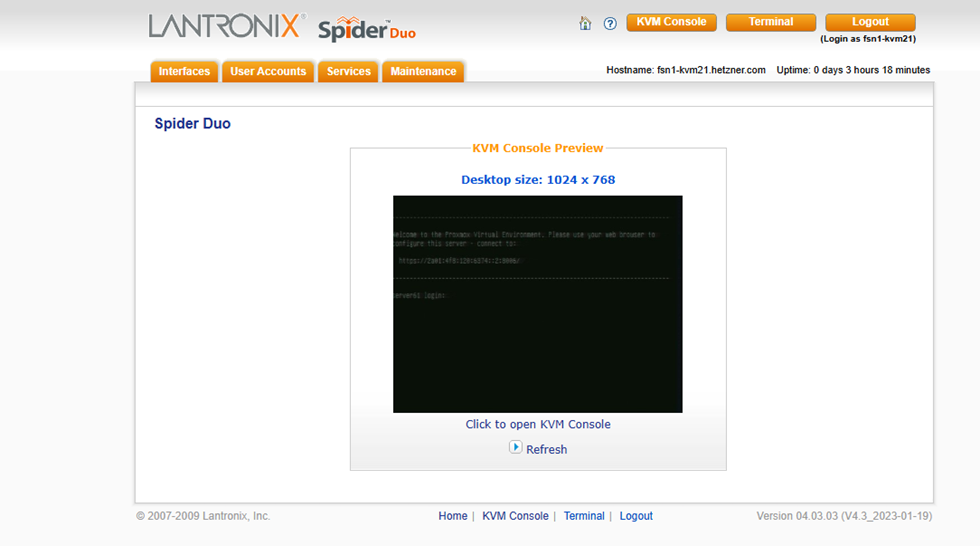

Wenn du dich wegen einer falschen Netzwerk‑ oder SSH‑Konfiguration nicht mehr auf deinen Hetzner‑Server einloggen kannst, bietet der Provider einen temporären KVM‑Zugang an. Dabei wird das Konsolensignal über die serielle Schnittstelle auf ein KVM‑Gerät gelegt, sodass du quasi physischen Zugriff erhältst und das System reparieren kannst.

Die KVM‑Konsole steht maximal 3 Stunden kostenlos zur Verfügung. Benötigst du länger, berechnet Hetzner für jede weiteren drei Stunden 10 € (plus MwSt.).

Du beantragst den KVM‑Zugang ganz einfach über das Hetzner Ticket‑System; dort wird dir der Zugriff innerhalb weniger Minuten freigeschaltet.

Wenn der Port SSH (Port 22) freigeben wird, kann man sich über SSH mit

root@<Server-IP> anmelden. Das Passwort für das Rescure Betriebssystem wird i.d.R. von Hetzner mitgeschickt, sofern nichts anderes angeklickt wurde.

Per SSH (oder KVM) eingeloggt, sieht das ganze so aus:

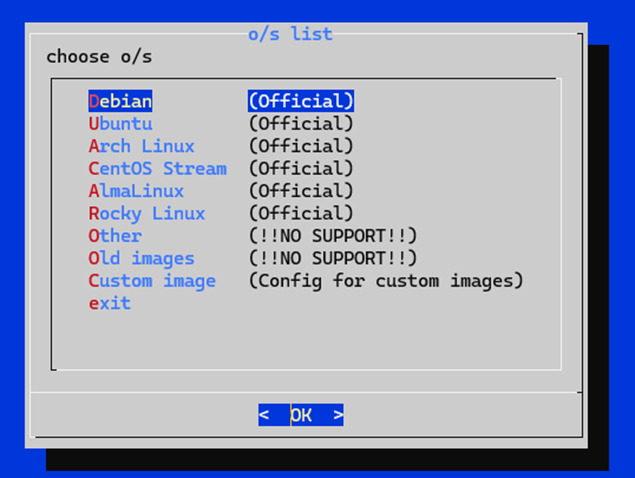

Um jetzt das Proxmox Betriebssystem zu installieren, gibt man in die Shell folgendes ein:

root@rescue# installimage

danach sollte folgendes Fenster erscheinen:

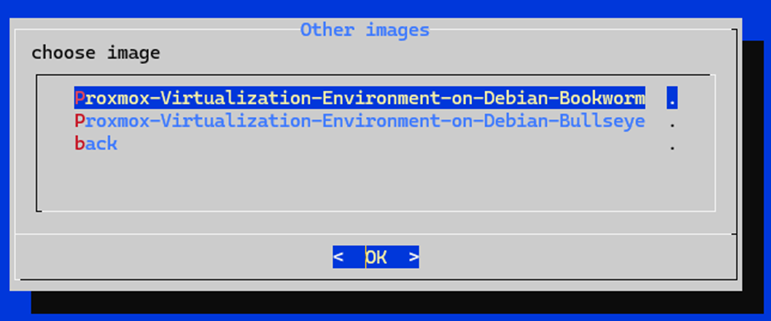

Anschließend wählt man „Other“ aus und Klick auf direkt auf das erste:

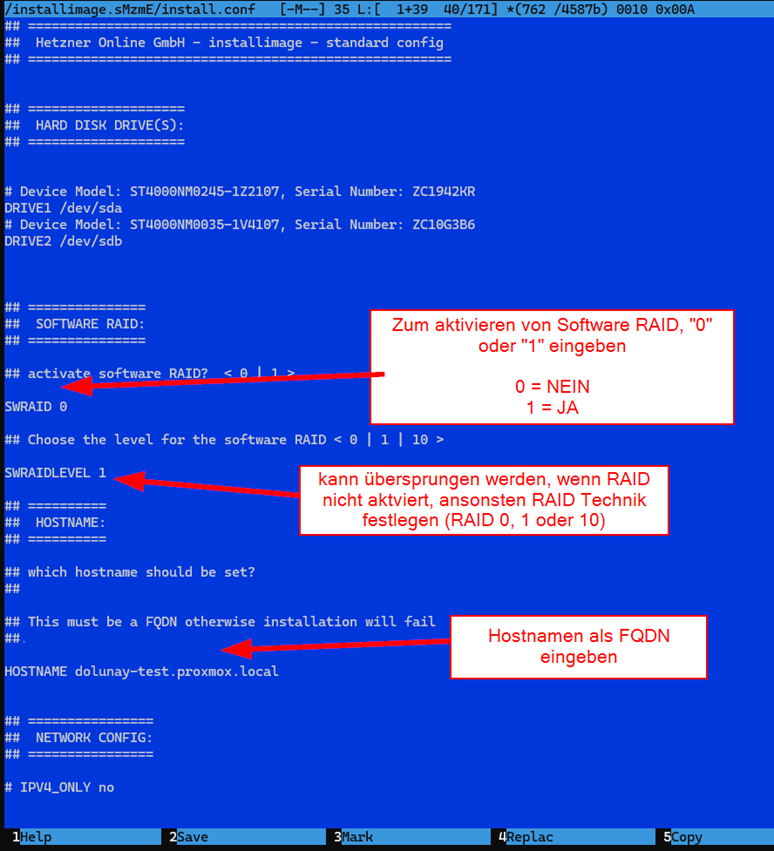

Mit einem Klick auf „OK“ wir das Image bestätigt und es sollte sich ein neues Fenster öffnen zum genauen Konfigurieren

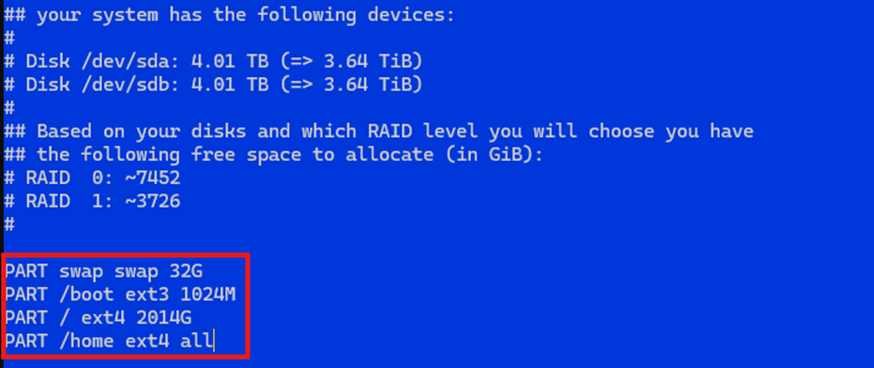

Die Festplatten Partitionierungen können ebenfalls angepasst werden, alles andere so belassen und nichts ändern!

Nachdem die Daten entsprechend eingestellt wurden, kann mit der Taste „F10“ diese gespeichert werden. Anschließend wird eine Zusammenfassung der Festplattendaten angezeigt, mit der Warnung, dass bei Installation diese Überschrieben werden. Mit Bestätigung auf „OK“ wird Proxmox installiert mit samt allen Features.

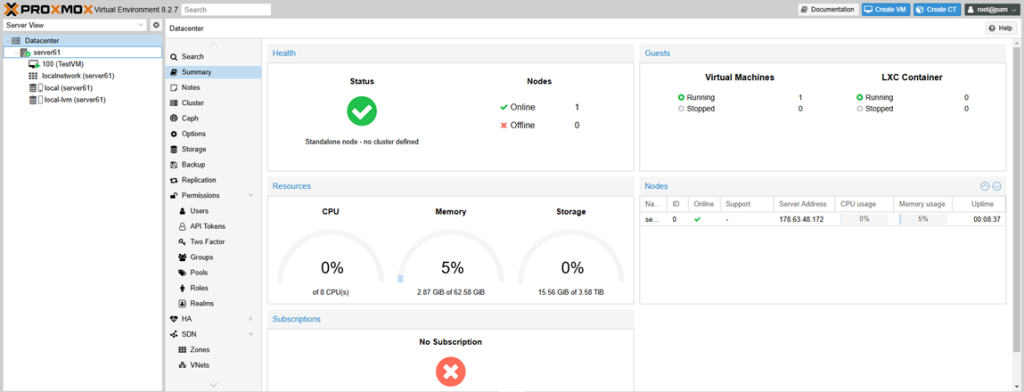

Nach erfolgreicher Installation kann man dies der ping überprüfen, und der Server kann via SSH betreten werden. Syntax: root@<Server-IP>

Die Proxmox Weboberfläche kann über http mit „http://<Server-IP>:8006“ betreten werden. Bitte beachten, den Port 8006 in der Robot Firewall und ggf. Iptables unter Linux zu öffnen.

Es können stand jetzt VMs angelegt werden, diese werden aber kein Internetzugang haben, da die virtuelle Bridge zwischen Linux System (Proxmox) und den VMs noch nicht existiert.

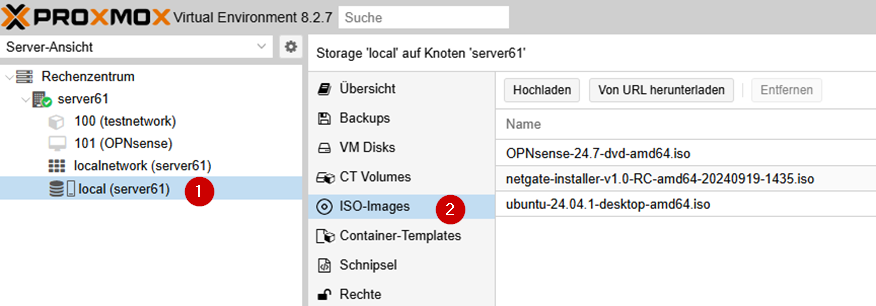

ISO-Dateien werden unter „local“ -> ISO-Images, hochgeladen.

Netzwerkkonfiguration in Proxmox

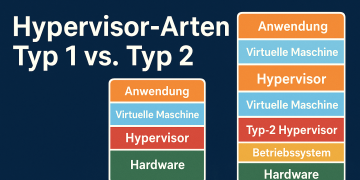

Der Bridge Mode ermöglicht es VMs, Netzwerkressourcen des Hosts zu nutzen, als wären sie physisch an das Netzwerk angeschlossen. Proxmox erstellt hierfür eine Netzwerkbrücke, die den Netzwerkverkehr zwischen dem Host und den VMs ermöglicht.

Die Virtuelle Schnittstelle heißt immer „vmbr“ und fängt mit „vmbr0“ an.

Nichts in der Proxmox Interface GUI selbst einstellen, sondern nur unter /etc/network/interfaces.

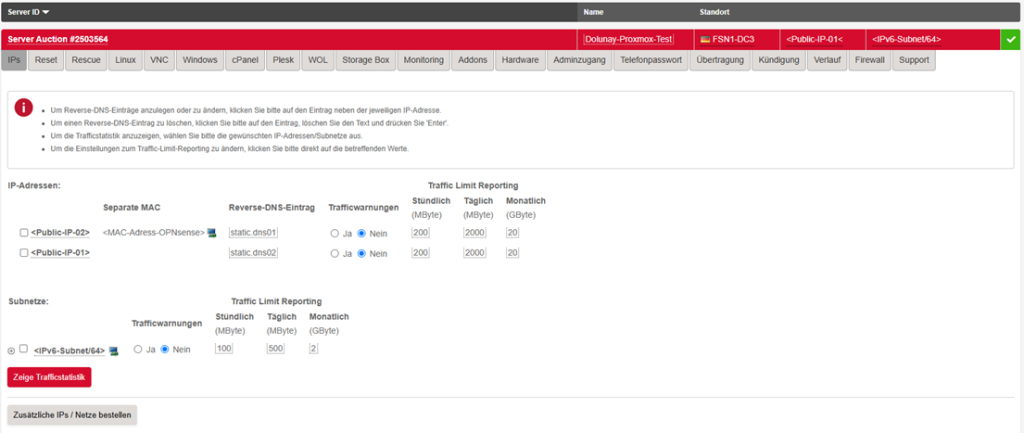

Zunächst muss eine zusätzliche IP-Adresse bei Hetzner gekauft werden. Diese wird später einer Proxmox-VM als Gateway zugewiesen.

Wie man genau diese IP nutzt, dafür gibt es zwei Optionen:

Option 1:

Für jede VM eine eigene, zusätzliche IP-Adresse bei Hetzner erwerben. Die VMs werden über die Netzwerkbrücke „vmbr0“ verbunden, sodass jede VM direkt mit ihrer eigenen IP auf das Netzwerk zugreifen kann. Zusätzliche Netzwerkkonfiguration entfällt. Zudem bekommen die Hots von Hetzner vordefinierte MAC-Adressen, und diese auch nur diese dürfen verwendet werden und sind zugelassen.

Option 2 (Empfohlene Variante):

Eine einzige IPv4-Adresse kaufen und dieser eine OPNsense-VM zuweisen, die als zentraler Router fungiert. OPNsense übernimmt die Rolle der Firewall/Router und stellt den VMs interne IP-Adressen zur Verfügung.

Vorteil dieser Methode: Kostensparend und zentrale Steuerung des gesamten Netzwerkverkehrs.

Weitere Informationen findest du in der Hetzner-Dokumentation zur Virtualisierung.

In diesem Beitrag hier bei AydinDNS wird Option 2 verwendet, die Konfiguration mit einer OPNsense als Router zur Verteilung der Privaten IP-Adressen an Clients.

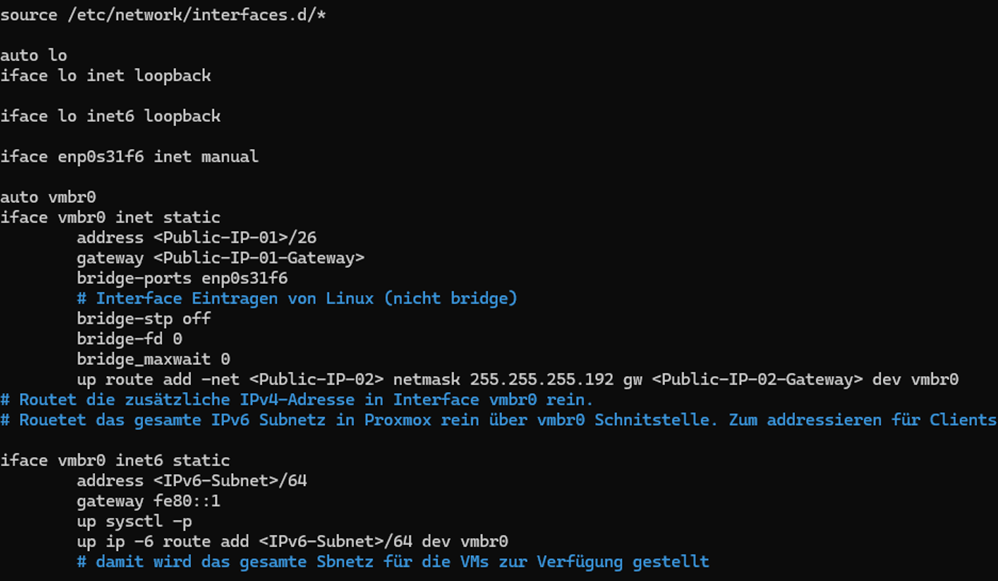

Die Netzwerkkonfiguration wird folgendermaßen in /etc/network/interfaces aufgebaut:

Die Konfiguration muss genau so ausschauen wird oben im Bild!!

Alle anderen Interfaces können gelöscht werden, da alles über die Bridge funktioniert, und die Bridge mit dem Hauptinterface „enp031f6“ verbunden ist.

Ersetze <Public-IP-01> mit der IPv4-Adresse des Servers, wo Proxmox erreichbar ist

Ersetze <Public-IP-01-Gateway> mit dem IPv4 Gateways deines Servers.

Ersetze <Public-IP-02> mit der zweiten IPv4-Adresse, die du bei Hetzner gekauft hast.

Ersetze <Public-IP-02-Gateway> mit dem IPv4 Gateways der zweiten gekauften IPv4 Adresse, Meisten sind die Gateways von der ersten und zweiten IP dieselben.

Ersetze <IPv6-Subnet> mit deiner IPv6-Adresse, was du dem Server gegeben hast.

Das Interface für die OPNsense wird später eingerichtet.

Den Server anschließend neustarten.

ACHTUNG: Bei Fehlern in der Konfiguration kann ggf. nicht mehr per SSH auf den Server zugegriffen werden. Hierbei würde die KVM-Konsole helfen. Diese kann beim Hetzner Support bei Robot „Support“ neben „Firewall“ beantragt werden.

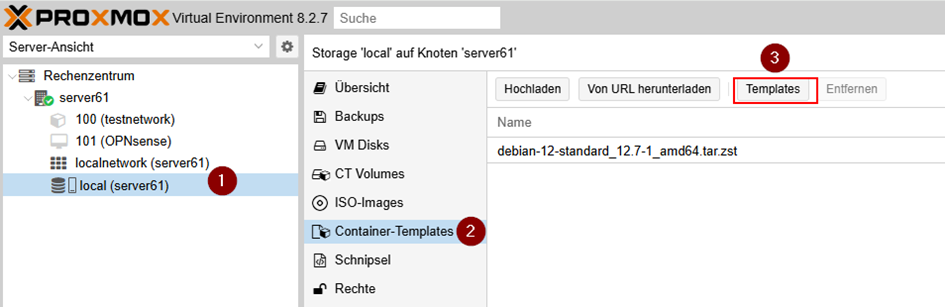

Die Konfiguration kann man testen, indem man in Proxmox eine CT-Template (oder VM) erstell z.B. Debian, und diese dann in Proxmox erstellt:

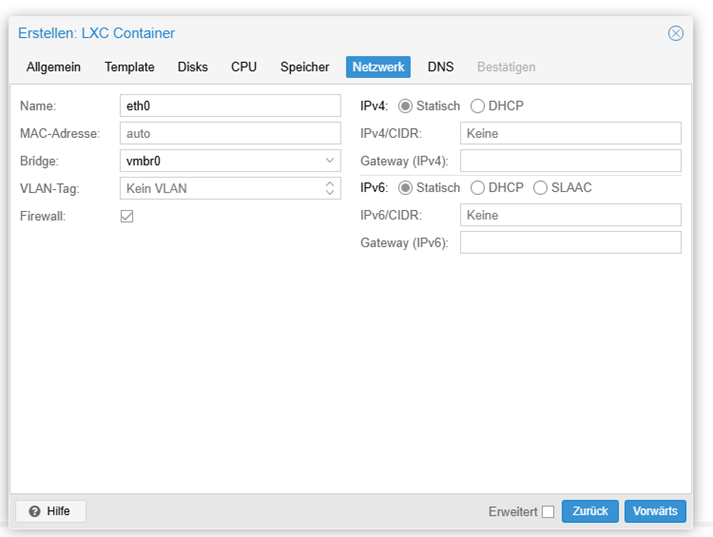

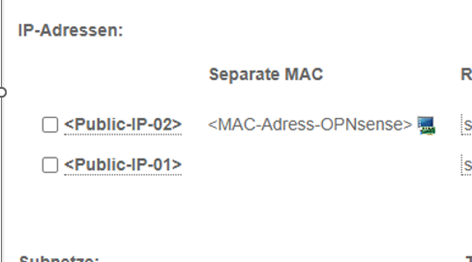

Bei Erstellen eines CTs oder VM zum Testen, unbedingt die zweite gekaufte IP von Hetzner eingeben und bei MAC ebenfalls die von Hetzner generierte MAC-Adresse eingeben! Die MAC-Adresse darf nicht auf „auto“ stehen!!

Die MAC, auf dem Bild als „MAC-Adress-OPNsense“ bezeichnet, heißt natürlich in echt anders! Evtl. muss man auf das kleine Computer Symbol klicken, um eine MAC (von Hetzner) zu erzeugen für die jeweilige IPv4-Adresse!

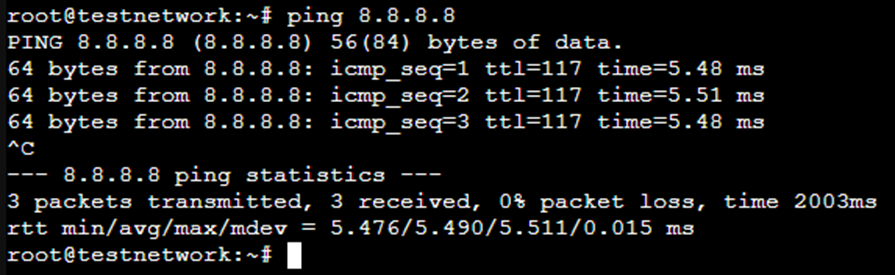

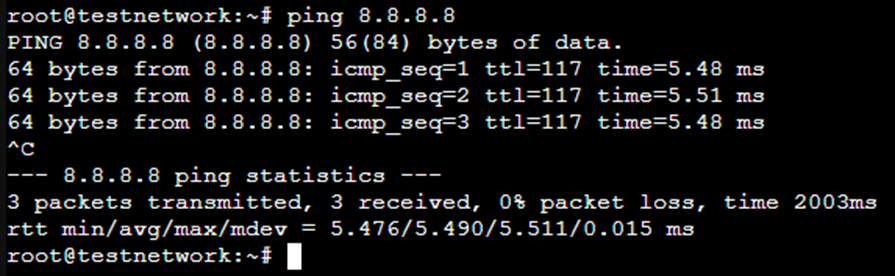

Die Konfiguration kann mit einem einfachen ping auf 8.8.8.8 getestet werden. Natürlich kann die zweite Public IP auch von außen angepingt werden. Dies kann ebenfalls getestet werden.

Wenn alles funktioniert, haben wir alles erfolgreich konfiguriert und unsere Bridge funktioniert!

Den Container oder Test VM nicht löschen, da wird diese später, brauchen werden, um die Verbindung mit der OPNsense zu testen.

Einrichtung und Konfiguration von OPNsense als virtuelle Firewall

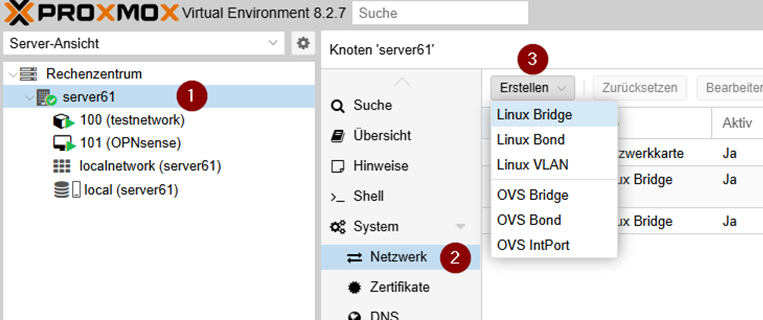

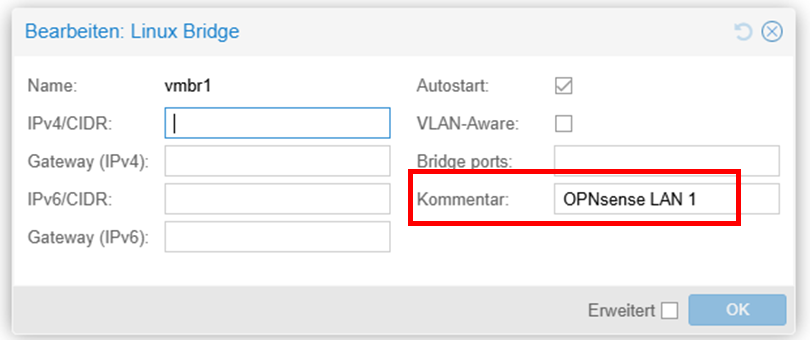

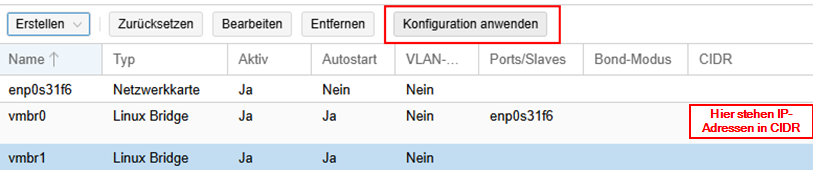

Nun wird in Proxmox unter “Netzwerk” eine weitere Birdge angelegt bzw. Ein virtuelles LAN, dass unsere OPNsense verwenden soll.

In die virtuelle Bridge „vmbr1“ KEINE IP-Adresse oder MACs zuweisen, das macht unsere OPNsense dann!

Der “OK” Button ist anklickbar! Klicke auf diesen, um zu speichern.

Klicke auf „konfiguration anwenden“ um zu speichern.

vmbr1 sollte nun „aktiv“ sein.

Das ISO-Image für OPNsense kannst du von der offiziellen Download-Seite herunterladen. Lade die ISO anschließend in Proxmox unter Datacenter → Storage → ISO Images hoch.

Erstelle dann eine neue VM (OPNSense) und lade das ISO-Image rein und starte davon.

Wichtig: Die MAC-Adresse und IPv4 Adresse, die unser Test Network hatte, unbedingt der OPNsense zuweisen.

Optimale Speichervoraussetzung wären z.B.

- Speicher: 40 GB

RAM: 4096 MB (4GB)

CPU: 1 Kern (reich völlig aus) - Optional: Bei Einstellen der CPU kann man “Host” nehmen, dadurch nimmt er sich die direkt von der Hardware anstatt 1vCPU.

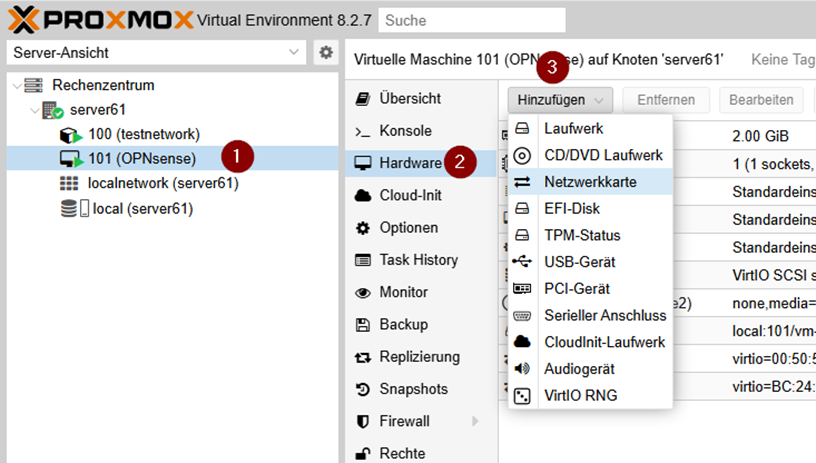

Den LAN01 für die OPNsense (Schnittstelle vmbr01) zuweisen nicht vergessen!

Danach die VM starten:

Den OPNSense Installer starten mit:

- Benutzername: installer

- Passwort: opnsense

Anschließend OPNsense immer normal installieren.

ACHTUNG: Nicht als ZFS (RAID) installieren.

Danach ist OPNsense installiert.

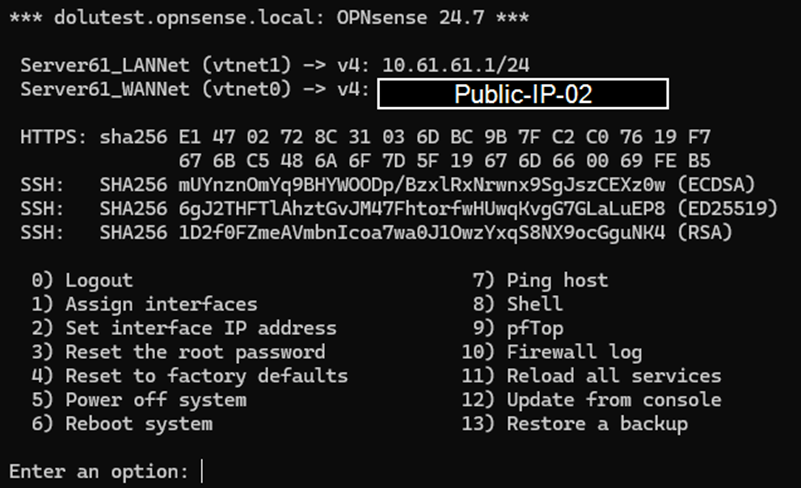

In der Shell (Option 8 im Menü) öffnen, und ggf. den Befehl „pfctl -d“ eingeben, um alle Regeln erstmalig zu deaktivieren, damit man über die WAN-Adresse (WAN interface) auf das WebGUI draufkommt.

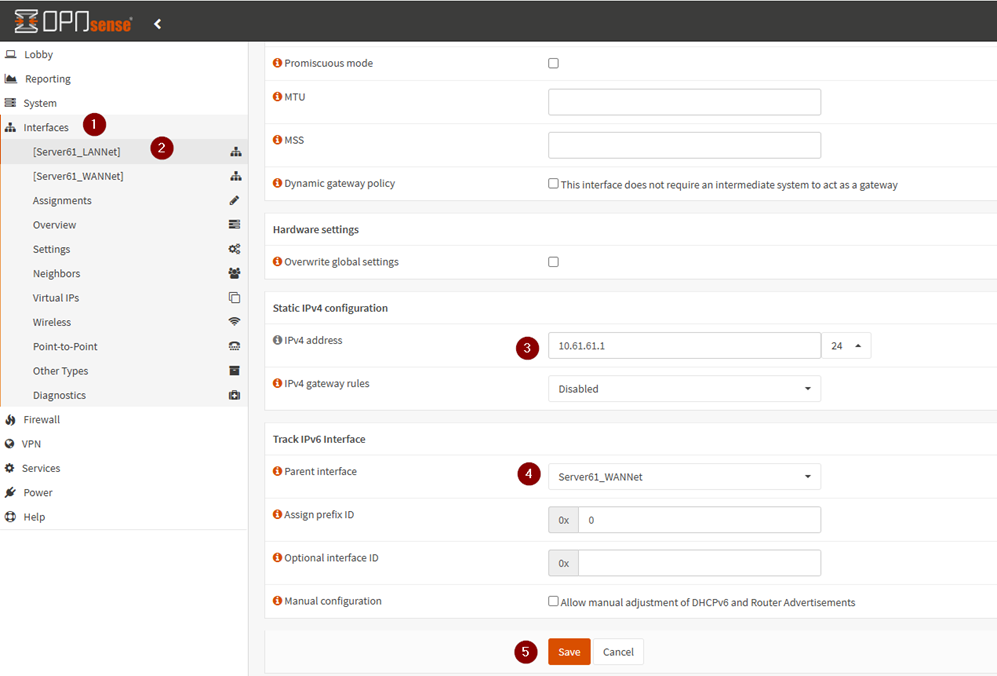

Das LAN interface muss anschließend noch konfiguriert werden. Hier eine beliebige IP-Adresse eintragen (3), die den RFC1918 Richtlinien entspricht.

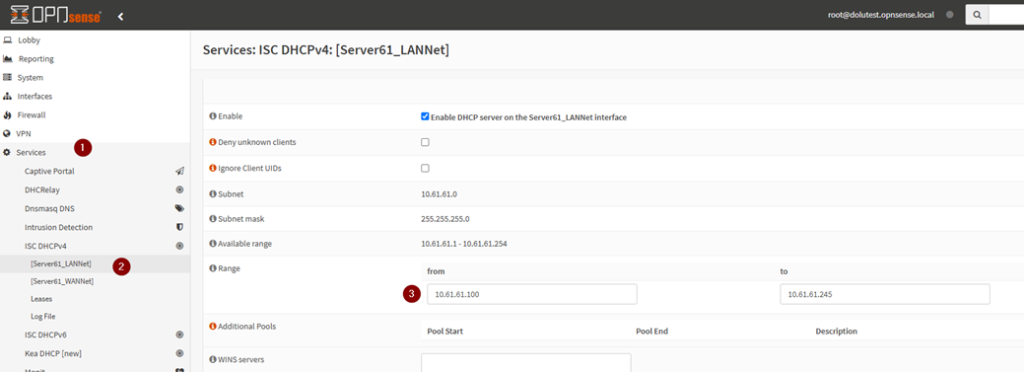

Anschließend den DHCP-Server aktivieren und dem mit dem Test Container bzw. Test-VM testen.

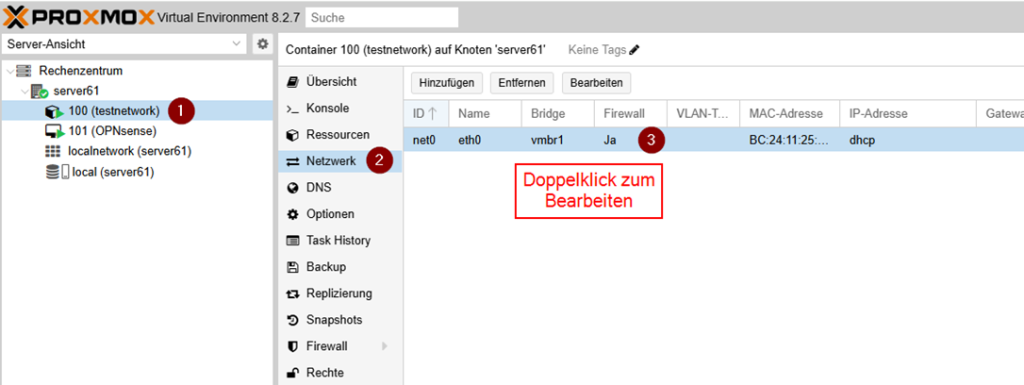

Den Test Container bzw. die Test VM die wir anfangs angelegt haben, in Proxmox mit dem OPNsense LAN verbinden:

Danach die folgende Netzwerkkonfiguration wie folgt machen:

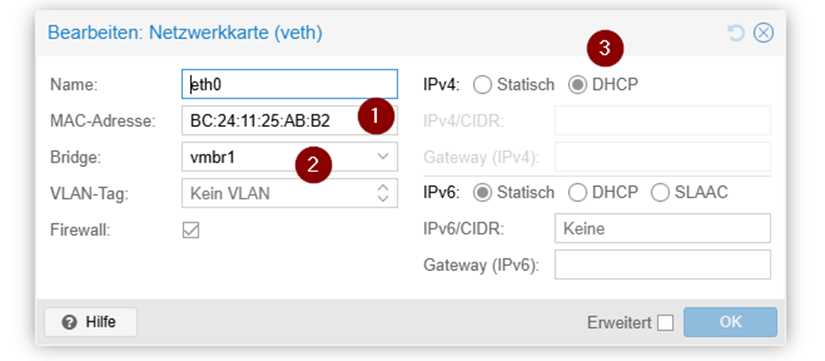

Die MAC-Adresse sollte leer sein bzw. die von zugewiesene haben wir der OPNsense gegeben. Da sollte jetzt „auto“ stehen bei Punkt 1. Nicht die MAC übernehmen die da steht!

Bei Bridge sollte „vmbr1“ stehen, das ist unser LAN zur OPNsense.

Bei IPv4 auf DHCP stellen, so lassen und auf „OK“ klicken.

Anschließend bekommt unser Test Container oder Test VM eine private IP von unserer OPNsense zugewiesen und von Proxmox eine MAC die nur unsere OPNsense kennt und kennen darf!

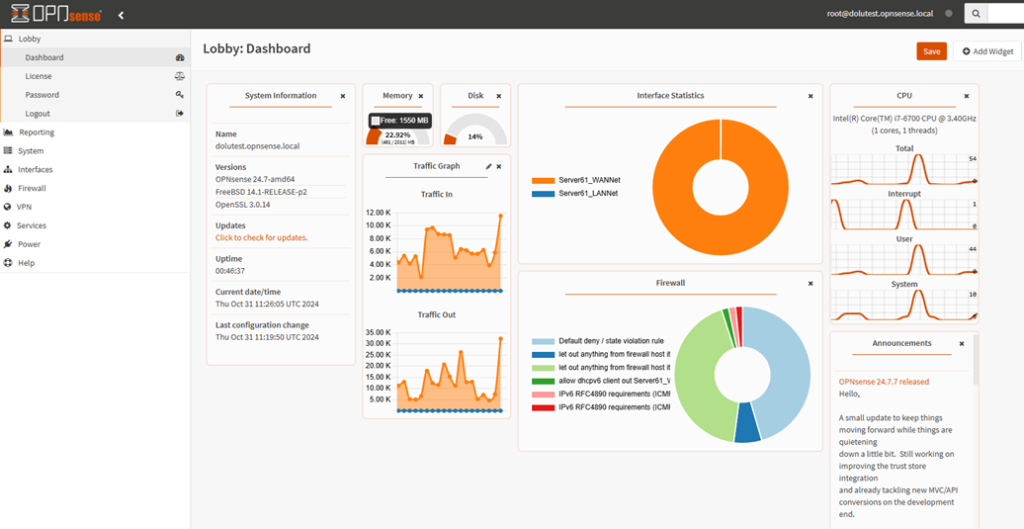

Mit einem Ping auf z.B. 8.8.8.8 wissen wir, ob alles ordnungsgemäß funktioniert.

Fertig, es ist alles eingerichtet und kann benutzt werden!

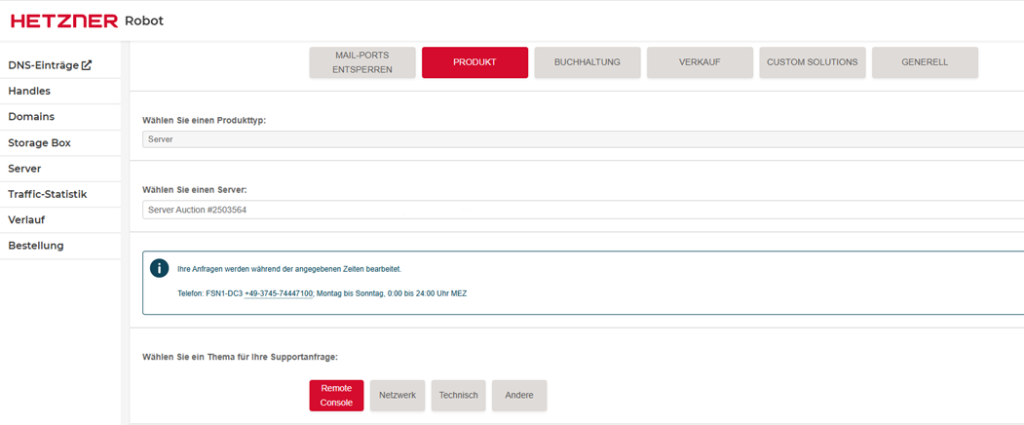

KVM-Konsole

Die KVM-Konsole kann bei Hetzner Robot beantragt werden:

Damit sind wir am Ende dieses Beitrags angelangt. Wenn du tiefer eintauchen möchtest, findest du nachfolgend alle wichtigen Links gebündelt:

Hetzner-Dokumentation:

Zusätzliche IPs für Virtualisierungslösungen:

docs.hetzner.com → Virtualization / General

Stateless Firewall – Einführung & Praxisbeispiele:

docs.hetzner.com → Firewall Guide

Häufige Fehler & Troubleshooting:

docs.hetzner.com → Error FAQ

Notfall-Zugriff per KVM-Konsole:

docs.hetzner.com → KVM Console

ISO-Downloads:

Proxmox VE 8.2-2 (offizielles ISO):

proxmox-ve_8.2-2.iso

OPNsense (aktuelle Version):

opnsense.org → Download