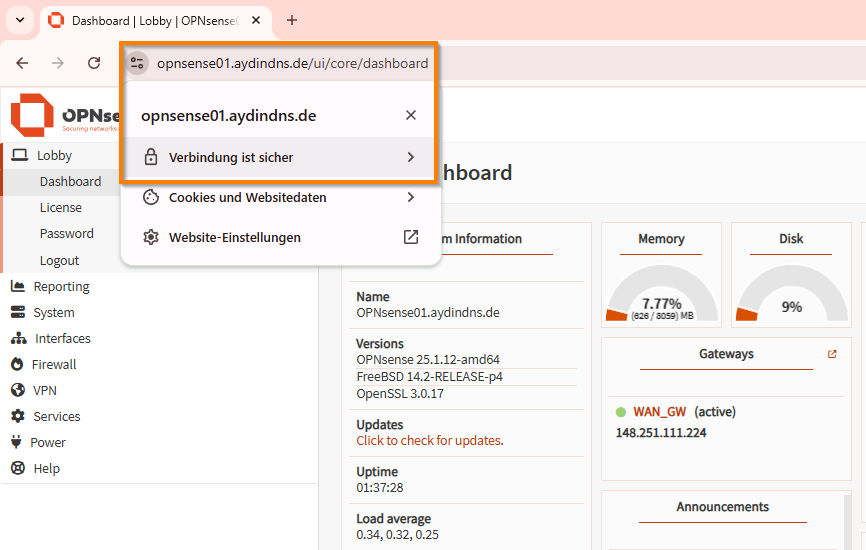

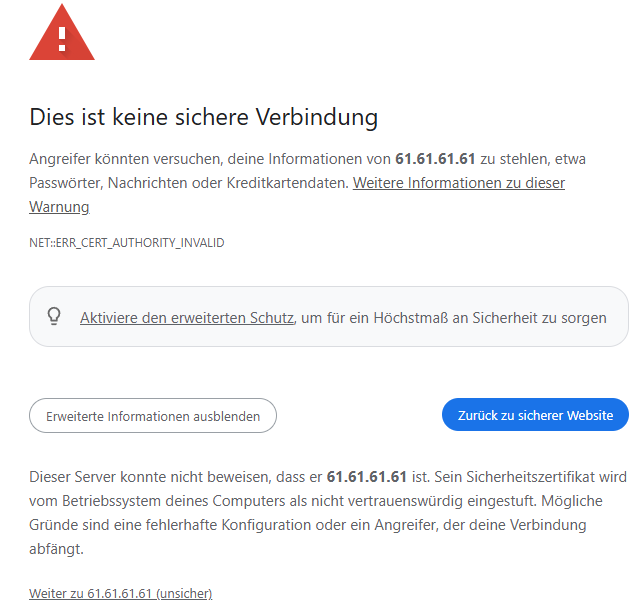

Nach der Installation von OPNsense fällt schnell auf: Beim Aufruf über die IP-Adresse erscheint die Warnung „Verbindung nicht sicher“.

Diese Meldung bezieht sich nicht auf die Firewall selbst, sondern auf die fehlende HTTPS-Verschlüsselung. Um das zu beheben, kann man mit dem ACME-Plugin ganz einfach ein kostenloses Let’s Encrypt-Zertifikat einrichten – in diesem Beitrag zeige ich dir Schritt für Schritt, wie das per HTTP-Verifizierung funktioniert.

OPNsense01.aydindns.de,

opnsense01.aydindns.de oder

OpnSense01.AydinDns.de führen alle zur gleichen Adresse.

Eine eigene Domain oder Subdomain richtet man in der Regel direkt beim Domain-Registrar oder Hosting-Anbieter ein. Empfehlenswerte Anbieter sind beispielsweise Hetzner Robot oder das Telekom Webhosting Pro-Paket – besonders dann, wenn man eine All-in-One-Lösung sucht, die sowohl Domain als auch Webhosting vereint.

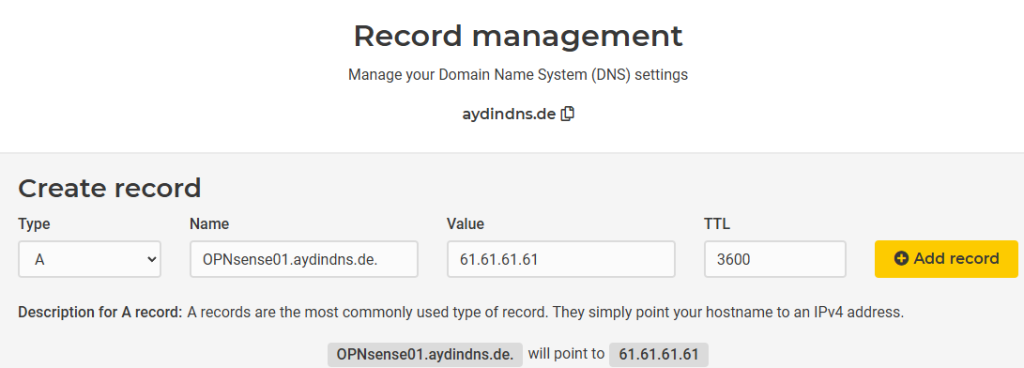

Nachdem wir eine passende Domain ausgewählt und erfolgreich bei unserem Registrar registriert haben, hinterlegen wir diese im DNS-Server. In den meisten Fällen befindet sich der DNS-Server direkt beim Registrar selbst, sodass die Konfiguration dort bequem durchgeführt werden kann.

Dabei müssen im DNS-Server folgende Einträge vorgenommen werden:

A- oder AAAA-Record:

Gibt die IP-Adresse der OPNsense-Firewall an.A-Record für IPv4

AAAA-Record für IPv6

Falls beide verfügbar sind, kann man auch beide Einträge anlegen.

Name:

Hier wird deine Subdomain (oder Domain) eingetragen.

Achtung: Für die korrekte Auflösung muss am Ende ein Punkt gesetzt werden, da der DNS-Server sonst automatisch den vollständigen FQDN anhängt.Beispiel:

OPNsense01.AydinDNS.de.(mit Punkt am Ende)Alternativ: Nur

OPNsense01(ohne Punkt am Ende)

Value (Target):

Ziel-IP-Adresse deiner OPNsense-Firewall.TTL (Time To Live):

Standardwert des Providers beibehalten, es sei denn, es gibt spezielle Anforderungen.

Nachdem die Subdomain im DNS-Server hinterlegt wurde, hängt es vom jeweiligen Hosting-Anbieter ab, wie schnell die Änderungen im Internet wirksam werden. In den meisten Fällen kann es bis zu 24 Stunden dauern, bis die Domain korrekt aufgelöst wird und zuverlässig zur IP-Adresse der OPNsense-Firewall weiterleitet.

dig, nslookup oder über Online-Dienste wie

dnschecker.org.

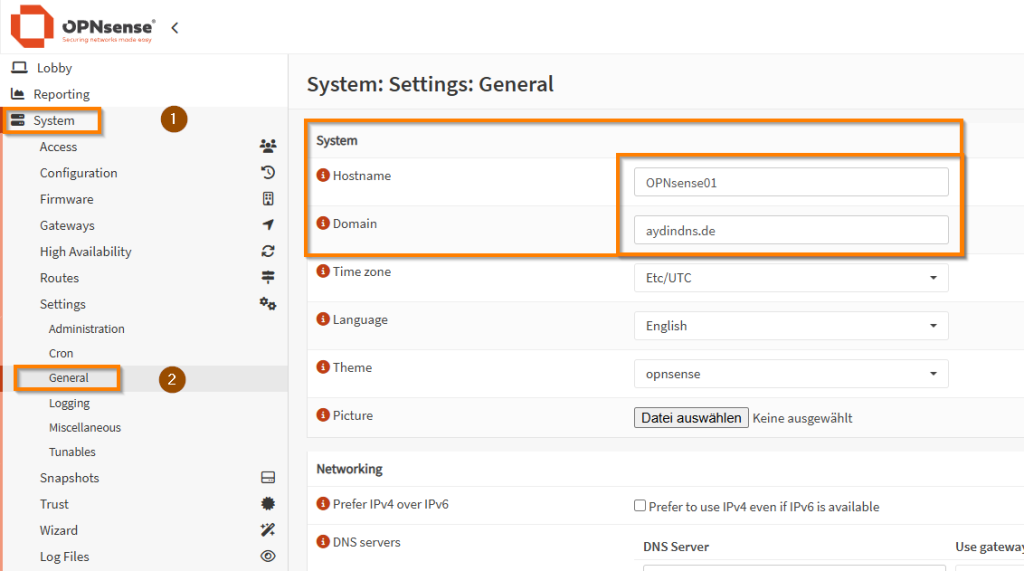

Nun richten wir auf der OPNsense unsere Subdomain ein. Dazu ersetzen wir die Domain bzw. Subdomain der OPNsesne mit unserer eigenen Subdomain wie wir in unserem DNS Server eingetragen haben.

Dazu navigieren wir im Menü links zu System → Settings → General. In diesem Bereich findest du die Felder Hostname und Domain.

Im Feld Hostname trägst du den Namen deiner Firewall ein – zum Beispiel:

OPNsense01Im Feld Domain gibst du deine eigene Domain ein – in diesem Beispiel:

aydindns.de

Aus diesen beiden Einträgen wird automatisch der vollständige FQDN (Fully Qualified Domain Name) gebildet – in meinem fall alo: OPNsense01.aydindns.de

Diese Adresse wird später für die Zertifikatserstellung und den gesicherten Zugriff auf die Weboberfläche der OPNsense verwendet.

Achte darauf, dass die Kombination aus Hostname und Domain zu dem Eintrag passt, den du zuvor im DNS-Server hinterlegt hast.

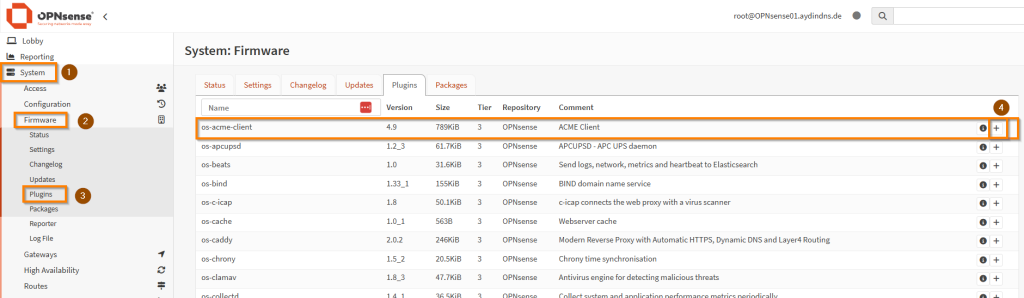

Als Nächstes installieren wir das ACME-Plugin, um später ein Let’s Encrypt-Zertifikat erstellen zu können.

Dazu navigieren wir im Menü links zu System → Firmware → Plugins.

In der Liste suchen wir nach dem Eintrag os-acme-client, der als ACME Client beschrieben ist.

Klicke anschließend auf das Plus-Symbol (+) ganz rechts in der Zeile, um das Plugin zu installieren.

Eventuell musst du die OPNsense vorerst auf die neueste Version updaten, da sonst Plugins nicht installiert werden können.

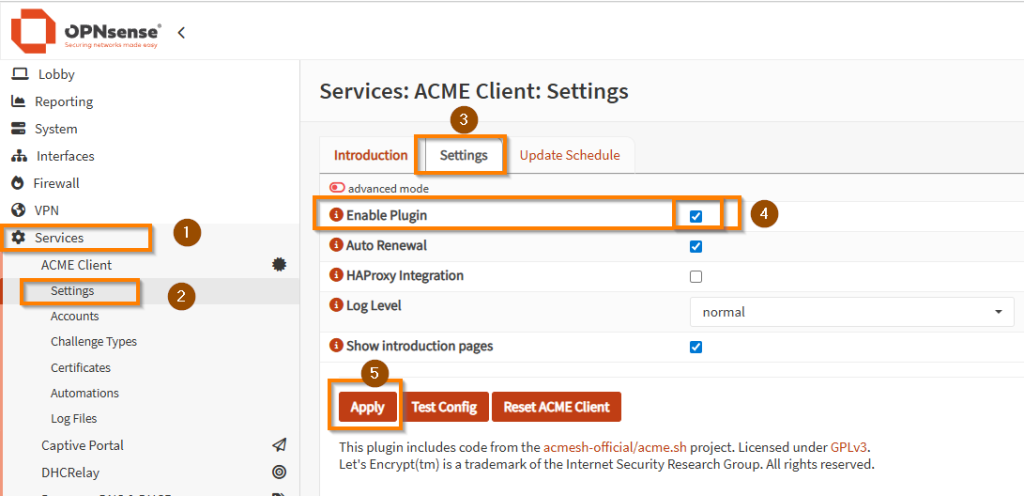

Nachdem das ACME-Plugin erfolgreich installiert wurde, muss es zunächst aktiviert werden. Dafür navigieren wir in der OPNsense-Oberfläche zu Services → ACME Client → Settings.

In diesem Bereich wechseln wir oben auf den Reiter Settings, falls dieser nicht bereits geöffnet ist. Anschließend setzen wir ein Häkchen bei Enable Plugin, um den ACME-Client zu aktivieren. Optional empfiehlt es sich außerdem, die Option Auto Renewal zu aktivieren. Dadurch verlängert sich das Zertifikat später automatisch, ohne dass manuell eingegriffen werden muss. Zum Schluss klicken wir auf Apply, um die Änderungen zu übernehmen. Das Plugin ist damit aktiv und bereit für die Einrichtung eines Let’s Encrypt-Zertifikats.

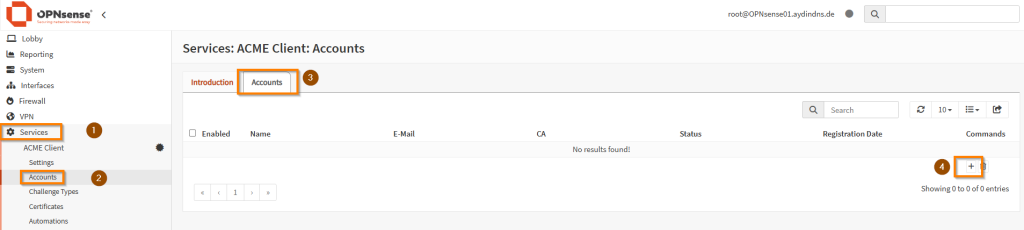

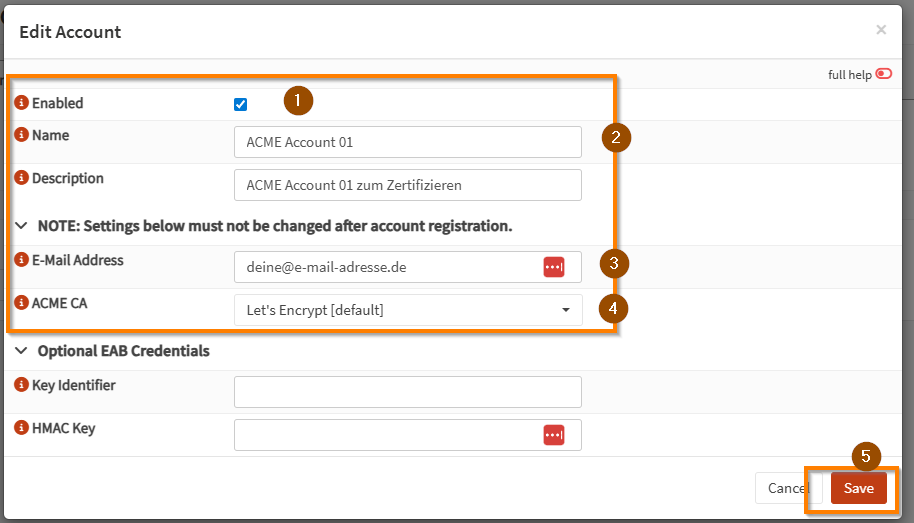

Nachdem das ACME-Plugin aktiviert wurde, müssen wir einen Account für Let’s Encrypt anlegen. Dieser Account dient zur Kommunikation mit der Zertifizierungsstelle (CA), um später gültige SSL-Zertifikate auszustellen.

Dazu gehen wir im Menü auf Services → ACME Client → Accounts. In diesem Bereich klicken wir oben rechts auf das Plus-Symbol, um ein neues Konto anzulegen.

Im daraufhin angezeigten Fenster tragen wir die benötigten Daten ein:

Enabled: Dieses Feld muss aktiviert sein, damit der Account verwendet werden kann.

Name: Hier vergeben wir einen beliebigen Namen für den Account, z. B. „ACME Account 01“.

Description: Eine optionale Beschreibung, z. B. „ACME Account 01 zum Zertifizieren“.

E-Mail Address: Gib hier deine E-Mail-Adresse ein. Diese wird von Let’s Encrypt verwendet, um dich bei Ablauf oder Problemen mit Zertifikaten zu benachrichtigen.

ACME CA: Hier wählst du „Let’s Encrypt [default]“ aus, sofern du die Zertifikate über Let’s Encrypt beziehen möchtest (empfohlen).

Die Felder unter „Optional EAB Credentials“ bleiben in den meisten Fällen leer und werden nur benötigt, wenn ein Anbieter (z. B. für bestimmte CA-Dienste) spezielle Zugangsdaten erfordert – bei Let’s Encrypt ist das nicht notwendig.

Zum Schluss klickst du auf Save, um den Account zu speichern.

Der Hintergrund: Let's Encrypt setzt ein sogenanntes Rate Limit. Bei zu vielen fehlgeschlagenen Versuchen oder häufigen Änderungen kann dein Zugang für bis zu 1–2 Stunden gesperrt werden. Mit der Test-CA kannst du gefahrlos testen – ohne Blockierungen.

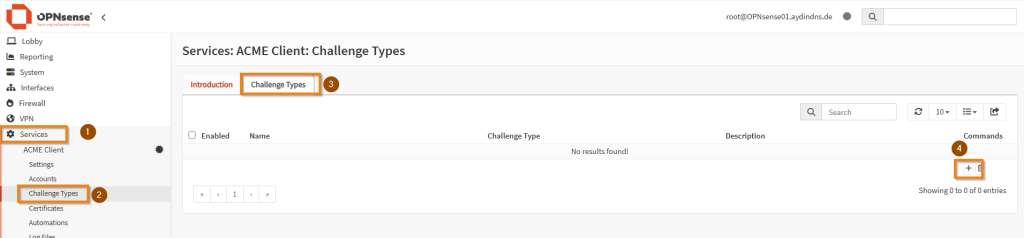

Nachdem der ACME-Account erstellt wurde, müssen wir nun einen sogenannten Challenge-Typ anlegen. Dabei handelt es sich um die Methode, mit der Let’s Encrypt überprüft, ob wir wirklich die Kontrolle über die angegebene Domain bzw. Subdomain besitzen. In diesem Beispiel verwenden wir die HTTP-01-Challenge, die am einfachsten und ohne DNS-Änderungen funktioniert.

Dazu navigieren wir in OPNsense zu Services → ACME Client → Challenge Types und klicken dort oben rechts auf das Plus-Symbol, um eine neue Challenge anzulegen.

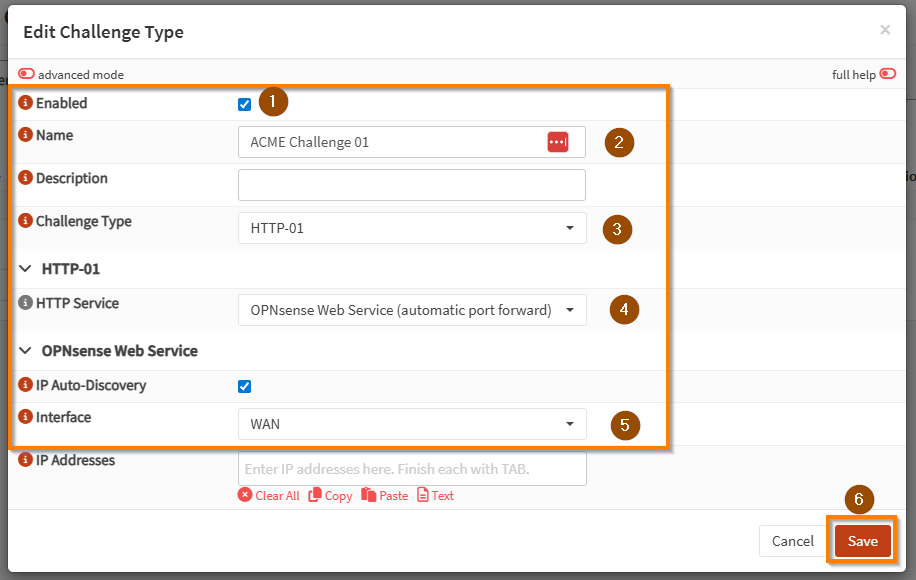

Im nun erscheinenden Dialog füllen wir die Felder wie folgt aus:

Enabled: Aktiviert die Challenge – hier muss ein Haken gesetzt sein.

Name: Frei wählbarer Name, z. B. „ACME Challenge 01“.

Description (optional): Beschreibung für interne Zwecke, kann leer bleiben.

Challenge Type: Wähle hier HTTP-01 aus.

HTTP Service: Wähle OPNsense Web Service (automatic port forward) – damit wird die Portfreigabe automatisch eingerichtet.

IP Auto-Discovery: Sollte aktiviert sein. Damit erkennt OPNsense automatisch die öffentliche IP.

Interface: Wähle hier das Interface, über das deine OPNsense von außen erreichbar ist – in der Regel ist das WAN.

Die restlichen Felder wie „IP Addresses“ kannst du leer lassen, sofern du IP Auto-Discovery aktiviert hast. Zum Schluss klickst du auf Save, um die Challenge zu speichern.

Du kannst deine Konfiguration im Vorfeld ganz einfach testen – zum Beispiel mit dem kostenlosen Dienst:

👉 https://letsdebug.net/

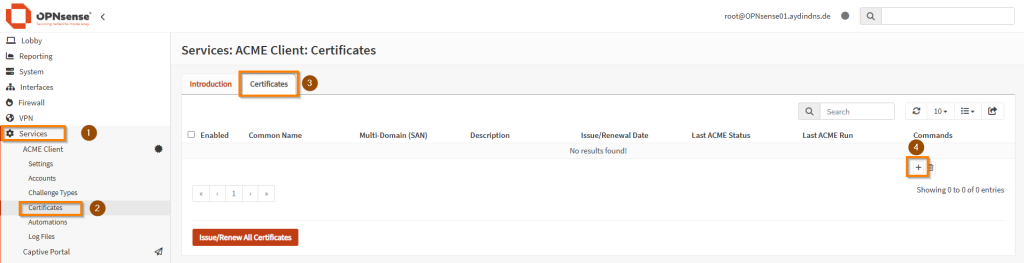

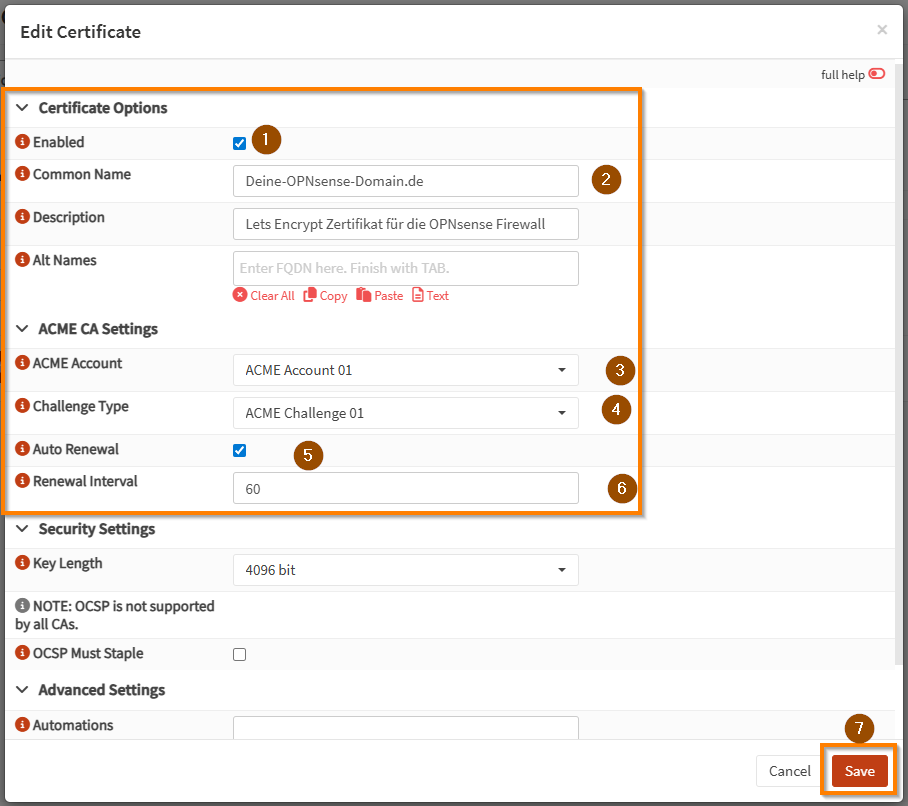

Nachdem wir den ACME-Account und die HTTP-01-Challenge angelegt haben, erstellen wir nun das eigentliche Zertifikat. Dazu gehen wir auf Services → ACME Client → Certificates und klicken dort oben rechts auf das Plus-Symbol, um ein neues Zertifikat anzulegen.

Nachdem wir den ACME-Account und die HTTP-01-Challenge angelegt haben, erstellen wir nun das

erscheinenden Fenster tragen wir die folgenden Daten ein:

Enabled: Diese Option aktivieren, damit das Zertifikat genutzt werden kann.

Common Name: Hier gibst du den vollständigen Domainnamen ein, unter dem deine OPNsense erreichbar sein soll – z. B.

opnsense01.aydindns.de.Description: Eine kurze Beschreibung, z. B. „Let’s Encrypt Zertifikat für die OPNsense Firewall“.

Alt Names (optional): Wenn du das Zertifikat für weitere Domains oder Subdomains nutzen möchtest, kannst du diese hier eintragen.

Unter dem Abschnitt ACME CA Settings konfigurierst du:

ACME Account: Wähle den zuvor angelegten ACME-Account aus.

Challenge Type: Wähle hier die zuvor konfigurierte HTTP-01 Challenge.

Auto Renewal: Diese Option sollte aktiviert sein, damit das Zertifikat automatisch erneuert wird.

Renewal Interval: Hier kannst du z. B.

60eintragen, damit das Zertifikat alle 60 Tage erneuert wird – vor Ablauf (Let’s Encrypt-Zertifikate sind 90 Tage gültig).

Die Security Settings wie die Key Length (z. B. 4096 bit) können in der Regel so belassen werden.

Zum Schluss klickst du auf Save, um das Zertifikat zu speichern.

eigentliche Zertifikat. Dazu gehen wir auf Services → ACME Client → Certificates und klicken dort oben rechts auf das Plus-Symbol, um ein neues Zertifikat anzulegen.

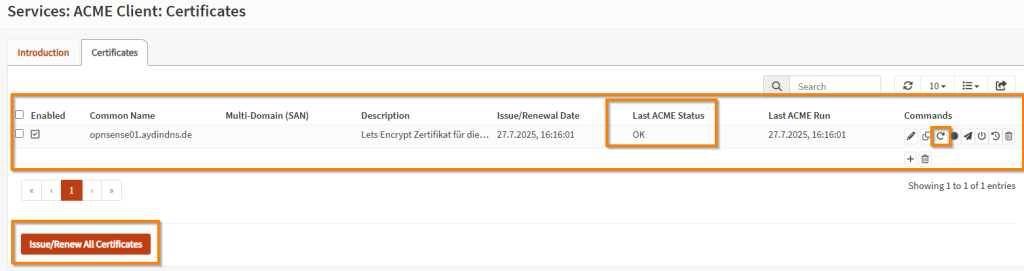

Nachdem das Zertifikat erfolgreich angelegt wurde, muss es nun ausgestellt werden. Dafür navigieren wir zu Services → ACME Client → Certificates, aktivieren die Checkbox neben dem gewünschten Eintrag und klicken anschließend auf „Issue/Renew All Certificates“. Alternativ kann das Zertifikat auch direkt über das Kreispfeil-Symbol in der Zeile des jeweiligen Zertifikats manuell ausgestellt werden.

Wenn die Ausstellung erfolgreich war, erscheint im Feld „Last ACME Status“ der Hinweis „OK“. Damit ist das Zertifikat nun technisch vorhanden und bereit zur Nutzung – allerdings noch nicht aktiv auf der Weboberfläche eingebunden.

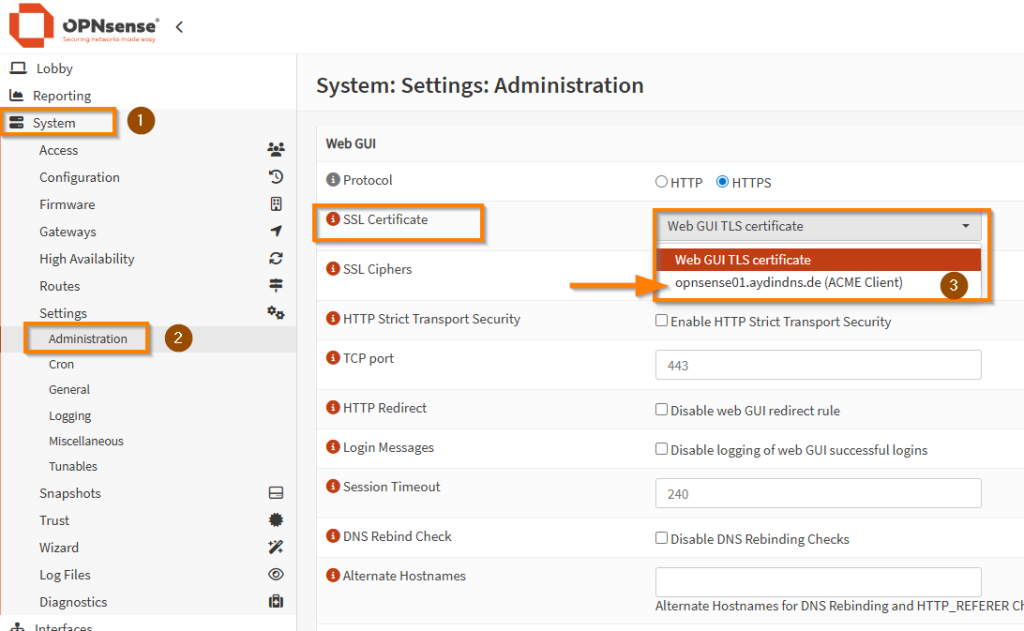

Um das neue Let’s Encrypt-Zertifikat in der OPNsense-Oberfläche zu aktivieren, gehen wir zu System → Settings → Administration. Dort stellen wir sicher, dass im Bereich „SSL Certificate“ das neu ausgestellte Zertifikat ausgewählt ist – in unserem Beispiel opnsense01.aydindns.de (ACME Client). Wähle dieses aus der Dropdown-Liste aus.

Damit die Änderung wirksam wird, muss OPNsense anschließend neu gestartet oder zumindest der Webdienst neu geladen werden. Danach ist die Weboberfläche sicher per HTTPS mit gültigem Let’s Encrypt-Zertifikat erreichbar.

Hinweis: Nach dem Neustart erreichst du die OPNsense-Oberfläche über deine Domain (z. B. https://opnsense01.aydindns.de), ohne dass der Browser eine Zertifikatswarnung anzeigt.